WordPress Supply Chain Angriff 2026: Bist du und deine Website betroffen?

- Was ist ein Supply Chain Angriff – und warum ist er so gefährlich?

- Der Essential-Plugin-Vorfall: Was genau passiert ist (Timeline)

- Bin ich betroffen? So prüfst du deine WordPress-Installation in 5 Schritten

- WordPress Malware Entfernung: Wann du das selbst lösen kannst – und wann nicht

- Warum Supply Chain Angriffe zunehmen – und was das für WordPress-Nutzer bedeutet

- WordPress Plugin Sicherheit: 7 Regeln die du ab sofort einhalten solltest

- WordPress Wartung als Schutzschild: Was ein Wartungsvertrag konkret abdeckt

- Warum Rhein-Main-KMU auf die mainagentur setzen

- Häufige Fragen zum WordPress Supply Chain Angriff 2026

Im April 2026 wurden 31 WordPress-Plugins mit über 400.000 aktiven Installationen mit einer Backdoor verseucht — eingeschleust über einen kompromittierten Entwickler-Account, nicht durch eine klassische Sicherheitslücke. Das Tückische daran: Wer seine Plugins brav aktualisiert hat, hat die Schadsoftware möglicherweise selbst installiert. Hier erfährst du, ob deine Website betroffen ist, was du jetzt konkret tun musst und wie du dich künftig absicherst.

Was ist ein Supply Chain Angriff — und warum ist er so gefährlich?

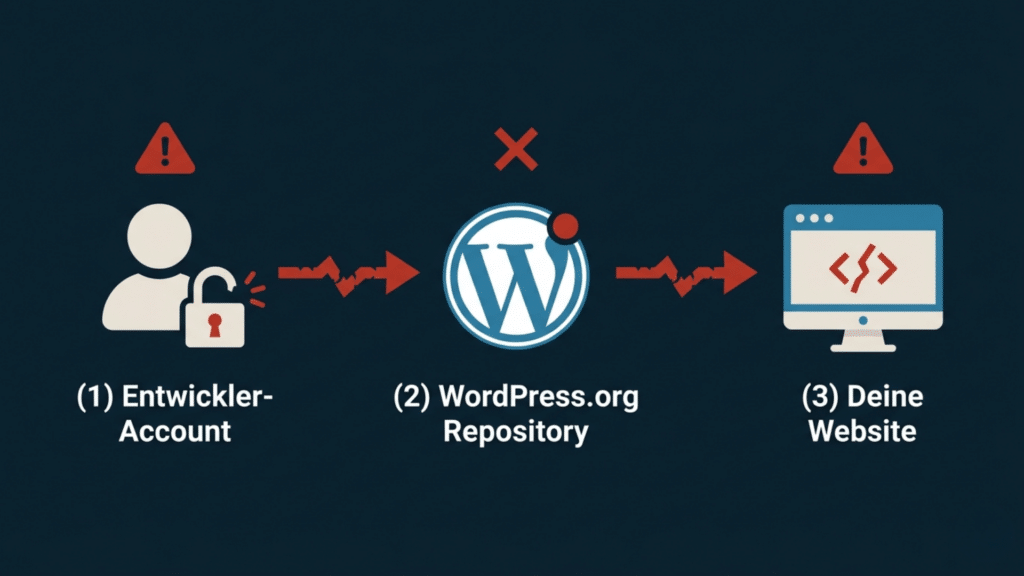

Ein Supply Chain Angriff bezeichnet einen Angriff, bei dem nicht das Ziel selbst gehackt wird, sondern ein vertrauenswürdiger Lieferant in der Softwarekette — in diesem Fall ein Plugin-Entwickler auf WordPress.org.Supply Chain AngriffAngriff auf einen vorgelagerten Vertrauensträger (z.B. Entwickler-Account, Build-Server, Paketquelle), dessen kompromittierte Ausgabe dann automatisch an Tausende Endnutzer verteilt wird.BackdoorVersteckter Schadcode, der einem Angreifer dauerhaften Fernzugriff auf ein System ermöglicht — unabhängig davon, ob bekannte Sicherheitslücken geschlossen wurden.Essential Plugin BackdoorKonkrete Bezeichnung für den April-2026-Vorfall, bei dem Schadcode in signierten Plugin-Updates auf WordPress.org versteckt wurde, nachdem Entwickler-Accounts kompromittiert worden waren.

Der Unterschied zu einem klassischen Hack: Bei einem Supply Chain Angriff tust du alles richtig — du aktualisierst regelmäßig, beziehst Plugins nur aus offiziellen Quellen — und installierst die Schadsoftware trotzdem. Das macht diesen Angriffsvektor so gefährlich: Das Vertrauen in bekannte, etablierte Quellen wird direkt als Waffe eingesetzt.

Der Essential-Plugin-Vorfall: Was genau passiert ist (Timeline)

Der Vorfall vom April 2026 ist einer der größten koordinierten Supply Chain Angriffe auf das WordPress-Ökosystem seit Jahren. Sicherheitsforscher von Wordfence und WPScan haben den Angriff dokumentiert und die betroffenen Plugins identifiziert.

Zeitlicher Ablauf:

- 2026-04-03: Erste kompromittierte Plugin-Version erscheint im WordPress.org-Repository. Betroffen: das Plugin Social Warfare, Version 4.4.7. Die Backdoor wird in einer scheinbar harmlosen Codeänderung versteckt.

- 2026-04-05 bis 2026-04-09: Weitere 30 Plugins werden mit präparierten Updates versehen. Angreifer nutzen dabei gestohlene oder per Phishing erbeutete Entwickler-Zugangsdaten.

- 2026-04-10: Sicherheitsforscher bei Wordfence entdecken ungewöhnliche Code-Muster in mehreren Plugin-Updates und beginnen die Analyse.

- 2026-04-11: WordPress.org sperrt die betroffenen Plugins und informiert Nutzer. Offizielle Sicherheitswarnung wird veröffentlicht.

- 2026-04-12 bis 2026-04-14: Saubere Ersatz-Versionen werden für alle betroffenen Plugins veröffentlicht. Automatische Updates für sicherheitskritische Korrekturen werden durch WordPress.org ausgelöst.

„Der Angriff nutzte das fundamentale Vertrauensverhältnis zwischen Nutzern und dem offiziellen WordPress.org-Repository aus. Wer automatische Updates aktiviert hatte, war de facto Ziel eines automatisierten Malware-Deployments.“ — Wordfence Threat Intelligence, April 2026

Welche 31 Plugins waren betroffen?

Die folgende Liste enthält die wichtigsten betroffenen Plugins. Da sich die genaue Zusammensetzung während der laufenden Analyse verändert hat, gilt: Prüfe zusätzlich die offizielle WordPress.org-Statusseite und den Wordfence-Blog auf Updates.

- Accordion and Accordion Slider

- Album and Image Gallery Plus Lightbox

- Audio Player with Playlist Ultimate

- Blog Designer for Post and Widget

- Countdown Timer Ultimate

- Featured Post Creative

- Footer Mega Grid Columns

- Hero Banner Ultimate

- HTML5 VideoGallery Plus Player

- Meta Slider and Carousel with Lightbox

- Popup Anything on Click

- Portfolio and Projects

- Post Category Image with Grid and Slider

- Post Grid and Filter Ultimate

- Preloader for Website

- Product Categories Designs for WooCommerce

- Responsive WP FAQ with Category (sp-faq)

- SlidersPack – All in One Image Sliders

- SP News And Widget

- Styles for WP PageNavi – Addon

- Ticker Ultimate

- Timeline and History Slider

- Woo Product Slider and Carousel with Category

- WP Blog and Widgets

- WP Featured Content and Slider

- WP Logo Showcase Responsive Slider and Carousel

- WP Responsive Recent Post Slider

- WP Slick Slider and Image Carousel

- WP Team Showcase and Slider

- WP Testimonial with Widget

- WP Trending Post Slider and Widget

Was hat die Backdoor konkret gemacht?

Die eingeschleuste Schadsoftware enthielt mehrere Schadfunktionen, die je nach betroffener Plugin-Version unterschiedlich ausgeprägt waren:

- Remote Code Execution (RCE): Die Backdoor öffnete einen versteckten Endpunkt, über den Angreifer beliebigen PHP-Code auf dem Server ausführen konnten — ohne Login, ohne Authentifizierung.

- wp-config.php-Manipulation: In einigen Varianten wurde die

wp-config.phpverändert, um Datenbankzugangsdaten und den Secret Key an einen externen Server zu übermitteln. - Anlegen versteckter Admin-Accounts: Automatisiertes Erstellen eines nicht sichtbaren Administrator-Benutzers mit randomisiertem Namen.

- Einschleusen von Redirect-Skripten: Besucher der Website wurden auf Spam- oder Phishing-Seiten weitergeleitet — oft nur für Besucher aus bestimmten Ländern oder bei bestimmten User Agents, um die Erkennung zu erschweren.

- Persistenz-Mechanismus: Der Schadcode kopierte sich in weitere Plugin- und Theme-Verzeichnisse, sodass ein einfaches Plugin-Update allein nicht zur Bereinigung ausreicht.

Wichtig: Nicht jede betroffene Installation war zwingend aktiv ausgenutzt worden. Ob tatsächlicher Schaden entstanden ist, hängt davon ab, ob und wie schnell Angreifer die Backdoor nach Einschleusen aktiviert haben.

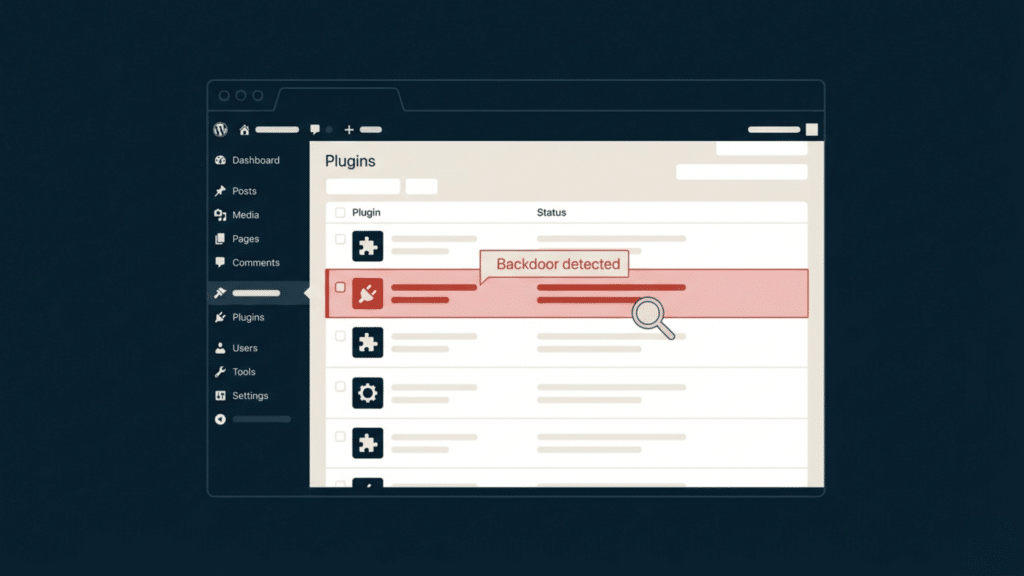

Bin ich betroffen? So prüfst du deine WordPress-Installation in 5 Schritten

Wenn eines der oben genannten Plugins zwischen dem 2026-04-03 und 2026-04-14 auf deiner Website aktiv war, solltest du jetzt handeln — auch wenn noch kein offensichtlicher Schaden sichtbar ist. Hier ist der konkrete Prüfplan.

Schritt 1: Plugin-Versionen und Installationsdatum prüfen

Öffne in deinem WordPress-Dashboard unter Plugins → Installierte Plugins die Detailansicht jedes Plugins und vergleiche die dort angezeigte Version mit der obigen Tabelle.

- Gehe zu Dashboard → Plugins → Installierte Plugins.

- Aktiviere die Spaltenansicht „Update“ (oben rechts über „Spalten einblenden“).

- Notiere für jedes Plugin: Name, aktuelle Version und — falls sichtbar — das Datum des letzten Updates.

- Alternativ kannst du via FTP/SFTP in das Verzeichnis

/wp-content/plugins/[plugin-name]/wechseln und diereadme.txtoder[plugin-name].phpöffnen: Dort steht die Versionsnummer im Header. - Vergleiche mit der Tabelle oben. Liegt deine Version im betroffenen Bereich? Dann weiter zu Schritt 2.

Schritt 2: wp-config.php auf Manipulation prüfen

Die wp-config.php einer sauberen WordPress-Installation ist typischerweise unter 10 KB groß — größere Dateien oder unbekannte Code-Blöcke am Anfang oder Ende der Datei sind ein klares Warnsignal.

Verbinde dich per FTP/SFTP oder über den Dateimanager deines Hosters mit deinem Server. Öffne die wp-config.php im Stammverzeichnis deiner WordPress-Installation und achte auf folgende Auffälligkeiten:

- Fremder Code ganz oben oder ganz unten in der Datei (vor

<?phpoder nach dem letzten?>) - Base64-kodierte Zeichenketten, erkennbar an langen kryptischen Strings wie:

eval(base64_decode('aGVsbG8gd29ybGQ=...'));

eval(),system(),exec()oderpassthru()-Aufrufe, die in einer sauberenwp-config.phpnicht vorkommen sollten- Unbekannte

define()-Einträge mit kryptischen Konstantennamen - Geänderte Dateigröße: Eine typische

wp-config.phphat 3–8 KB. Über 10 KB ist verdächtig.

Verdächtige Backdoor-Dateinamen, die du auch in anderen Verzeichnissen suchen solltest: wp-feed.php, wp-tmp.php, wp-log.php, wp-configuration.php.

Schritt 3: Server-Logs und Dateiänderungen auswerten

Dateiänderungen im kritischen Zeitraum (2026-04-03 bis 2026-04-14) sind der zuverlässigste Indikator für eine erfolgte Kompromittierung.

- Wordfence (kostenlose Version): Gehe zu Wordfence → Tools → Diagnose und führe einen „File Change Detection“-Scan durch. Wordfence zeigt dir alle Dateien, die seit der letzten bekannten sauberen Version verändert wurden.

- Hosting-Panel: Die meisten Hoster (ALL-INKL, Hetzner, Strato) bieten im Dateimanager eine Sortierung nach Änderungsdatum. Filtere auf den Zeitraum 03.–14. April 2026.

- Sucuri SiteCheck: Kostenloser externer Scan unter

sitecheck.sucuri.net— prüft auf bekannte Malware-Signaturen und gibt einen Sofort-Überblick. - Achte besonders auf neu erstellte

.php-Dateien in Upload-Verzeichnissen (/wp-content/uploads/) — dort sollten grundsätzlich keine ausführbaren Skripte liegen.

Schritt 4: Benutzerkonten auf unbekannte Admins prüfen

Unbekannte Administrator-Accounts sind das direkteste Zeichen einer erfolgreichen Backdoor-Ausnutzung — sie sind oft der erste Schritt vor weiterer Manipulation.

- Gehe zu Dashboard → Benutzer → Alle Benutzer.

- Filtere nach der Rolle „Administrator“.

- Prüfe jeden Eintrag: Erkennst du alle aufgeführten Nutzer? Stimmt das Erstellungsdatum?

- Unbekannte Admins sofort löschen — aber erst nach einem vollständigen Backup, damit Forensik noch möglich bleibt.

- Ändere anschließend alle Passwörter aller legitimen Admin-Accounts und erneuere die WordPress Security Keys in der

wp-config.php.

Schritt 5: Bereinigung oder sauberes Backup einspielen

Je nach Befund gibt es drei Szenarien:

- Kein Befund, Plugin war betroffen: Update auf die bereinigte Version reicht. Passwörter und Security Keys trotzdem erneuern.

- Verdächtige Dateiänderungen, aber kein aktiver Schadcode gefunden: Betroffene Plugins neu installieren (löschen, dann frisch installieren — nicht nur updaten). Wordfence-Scan durchführen. Passwörter und Keys erneuern.

- Aktiver Schadcode gefunden, unbekannte Admins, manipulierte Dateien: Jetzt reicht kein Plugin-Update mehr. Entweder spielst du ein sauberes Backup von vor dem 2026-04-03 ein — vorausgesetzt, du hast eines — oder du brauchst eine professionelle Malware-Entfernung. Dazu unten mehr.

Einen Plan für regelmäßige, automatisierte Backups findest du im Artikel Der perfekte WordPress Backup-Plan: Nie Daten verlieren!.

Du bist dir nicht sicher, ob deine Website wirklich sauber ist? Ruf uns kurz an oder nutze unsere WordPress-Soforthilfe — wir schauen uns das für dich an.

WordPress Malware Entfernung: Wann du das selbst lösen kannst — und wann nicht

Eine ehrliche Einschätzung: Vieles kannst du mit den obigen Schritten selbst erledigen. Aber es gibt klare Grenzen.

DIY ist ausreichend, wenn:

- Keines der betroffenen Plugins in der kritischen Version aktiv war

- Der Wordfence-Scan keine Veränderungen zeigt

- Keine unbekannten Admin-Accounts vorhanden sind

- Du ein sauberes Backup von vor dem 2. April 2026 hast und dieses problemlos einspielen kannst

Du brauchst professionelle Hilfe, wenn:

- Schadcode in der Datenbank gefunden wird (nicht nur in Dateien)

- Die Website weiterleitet oder sich anders verhält als erwartet — auch nach dem Update

- Unbekannte Admins vorhanden waren (mögliche Daten-Exfiltration, die gemeldet werden muss)

- Du kein sauberes Backup hast, das älter als der 2. April 2026 ist

- Dein Hosting-Provider bereits eine Sicherheitswarnung geschickt hat

- Du ein Onlineshop betreibst — hier gelten besondere Sorgfaltspflichten bezüglich Kundendaten

Wenn Kundendaten kompromittiert wurden, bist du als Verantwortlicher nach DSGVO Art. 33 verpflichtet, den Vorfall innerhalb von 72 Stunden der zuständigen Datenschutzbehörde zu melden. Das ist keine Kann-Bestimmung.

Was kostet professionelle WordPress Malware Entfernung? Eine seriöse Einschätzung: Je nach Umfang und Schadenbild rechne mit 300–800 € für eine vollständige Bereinigung inklusive Absicherung. Wer Zertifizierungen, forensische Analyse und einen schriftlichen Bericht braucht, zahlt mehr. Wer nach einem Pauschalangebot für 49 € sucht, bekommt meistens eine oberflächliche Reinigung — und den nächsten Hack in drei Monaten.

Warum Supply Chain Angriffe zunehmen — und was das für WordPress-Nutzer bedeutet

Supply Chain Angriffe sind kein WordPress-spezifisches Problem — aber WordPress ist aus mehreren Gründen ein besonders attraktives Ziel.

Laut dem ENISA Threat Landscape 2024 haben Supply Chain Angriffe auf Open-Source-Software zwischen 2022 und 2024 um über 200 % zugenommen. Der Grund ist strukturell: Ein einziger kompromittierter Entwickler-Account kann Tausende von Websites gleichzeitig treffen.

Warum WordPress besonders betroffen ist:

- Marktanteil: WordPress betreibt rund 43 % aller Websites weltweit — ein Angriff mit breiter Streuung lohnt sich rechnerisch.

- Plugin-Ökosystem: Über 60.000 Plugins im offiziellen Repository, entwickelt von Einzelpersonen bis zu kleinen Teams — mit sehr unterschiedlichen Sicherheitsstandards und Account-Hygiene.

- Vertrauensarchitektur: Nutzer vertrauen WordPress.org als Quelle. Wer das Vertrauen in die Quelle untergräbt, umgeht alle lokalen Sicherheitsmaßnahmen.

- Automatische Updates: Hilfreich für Sicherheits-Patches, aber ein Einfallstor, wenn der Update-Kanal selbst kompromittiert ist.

- Geringe Sicherheitsüberwachung bei KMU: Die meisten kleinen Unternehmen haben kein aktives Monitoring ihrer Website-Infrastruktur.

Das bedeutet nicht, dass WordPress unsicher ist — es bedeutet, dass passives Vertrauen allein nicht mehr ausreicht. Regelmäßige Überwachung, geprüfte Plugin-Auswahl und ein Reaktionsplan gehören heute zur Grundausstattung.

WordPress Plugin Sicherheit: 7 Regeln die du ab sofort einhalten solltest

Dieser Vorfall ist kein Einzelfall — er ist ein Muster. Mit diesen sieben Regeln reduzierst du dein Risiko dauerhaft.

- Weniger Plugins ist mehr. Jedes installierte Plugin ist eine potenzielle Angriffsfläche. Deinstalliere alles, was du nicht aktiv nutzt — inklusive deaktivierter Plugins. Deaktiviert heißt nicht geschützt.

- Plugin-Herkunft prüfen, nicht nur den Namen. Schau dir den Entwickler an: Wie viele aktive Installationen hat das Plugin? Wann war das letzte Update? Gibt es aktive Support-Threads? Ein Plugin ohne Update seit zwei Jahren ist ein Risiko.

- Automatische Updates mit Bedacht aktivieren. Automatische Updates für Sicherheits-Releases: ja. Für alle Major-Updates ohne vorherigen Test: nein. Nutze ein Staging-System oder prüfe Updates manuell, bevor sie auf der Live-Site landen.

- Sicherheits-Monitoring aktivieren. Wordfence (kostenlose Version), iThemes Security oder Sucuri — irgendeines dieser Tools sollte auf jeder produktiven WordPress-Website aktiv sein und dich bei Dateiänderungen benachrichtigen.

- Backups außerhalb des Servers. Ein Backup, das auf demselben Server liegt wie die gehackte Website, hilft dir nicht weiter. Externe Backups — ob via UpdraftPlus zu Google Drive oder einem dedizierten Backup-Dienst — sind Pflicht.

- wp-config.php absichern. Korrekte Dateiberechtigungen (

440oder400), Datenbank-Präfix nicht aufwp_belassen, Security Keys regelmäßig erneuern. Kleine Maßnahmen, die gezielten Angriffe deutlich erschweren. - Mehrfaktor-Authentifizierung (MFA) für alle Admin-Accounts. Ein kompromittierter Entwickler-Account bei WordPress.org wäre mit MFA deutlich schwerer zu übernehmen gewesen. Das gilt auch für deine eigenen WordPress-Logins.

WordPress Wartung als Schutzschild: Was ein Wartungsvertrag konkret abdeckt

Ein professioneller WordPress Wartungsvertrag ist kein Komfort-Angebot — er ist ein strukturierter Risiko-Minderungs-Plan, der genau die Schwachstellen abdeckt, die beim April-2026-Angriff ausgenutzt wurden.

Was wäre bei einem aktiven Wartungsvertrag beim aktuellen Angriff anders gewesen?

- Plugin-Monitoring: Wir beobachten Sicherheitsmeldungen für alle installierten Plugins — sobald eine Warnung für ein aktives Plugin erscheint, handeln wir, bevor du es überhaupt weißt.

- Kontrollierte Updates: Wir spielen Updates nicht blind ein, sondern prüfen sie auf bekannte Probleme und testen auf Staging, bevor sie live gehen.

- Tägliche externe Backups: Im April-Vorfall hätte ein sauberes Backup vom 2. April 2026 die vollständige Wiederherstellung in unter einer Stunde ermöglicht.

- Dateiintegritätsprüfung: Monatliche oder wöchentliche Scans auf veränderte Dateien — Backdoors fallen früh auf.

- Reaktionszeit: Im Ernstfall bist du nicht allein. Kein Ticketsystem, kein Warteschleife — du erreichst uns direkt.

| Leistung | Starter (69 €/Monat) | Business (109 €/Monat) | Premium (179 €/Monat) |

|---|---|---|---|

| Tägliche externe Backups | ✓ | ✓ | ✓ |

| Plugin- & Core-Updates | monatlich | wöchentlich | wöchentlich |

| Sicherheits-Monitoring | ✓ | ✓ | ✓ |

| Uptime-Monitoring | ✓ | ✓ | ✓ |

| Notfall-Reaktion | Werktage | Werktage | inkl. Wochenende |

| Support-Kontingent | — | 1 Std./Monat | 2 Std./Monat |

| Malware-Entfernung | gegen Aufpreis | reduziert | inklusive |

Alle Pakete sind monatlich kündbar — oder du wählst das Jahresabo und bekommst 2 Monate gratis.

Unsere WordPress Wartungspakete im Überblick →

Warum Rhein-Main-KMU auf die mainagentur setzen

Wir sind Tim und Andrea — inhabergeführte WordPress- und SEO-Agentur aus Langen bei Frankfurt, seit 2006 aktiv. Kein Ticketsystem, kein anonymes Support-Team. Wenn du uns anrufst, sprichst du mit uns.

Was das in Zahlen bedeutet:

- 19 Jahre WordPress- und Webdesign-Erfahrung

- 5,0 Sterne auf Google (bewertet von echten Kunden aus der Region)

- 97 % Weiterempfehlungsrate auf ProvenExpert

- Kunden in Frankfurt, Darmstadt, Offenbach, Hanau, Aschaffenburg und dem gesamten Rhein-Main-Gebiet

Wir kennen die Herausforderungen, vor denen KMU im Rhein-Main-Gebiet stehen: knappe IT-Ressourcen, keine eigene Webmaster-Stelle, aber der Anspruch, online professionell aufzutreten und sicher zu bleiben. Genau dafür sind wir da.

Wenn dein letzter WordPress-Ansprechpartner nicht mehr erreichbar ist, du dir nach dem April-Vorfall nicht sicher bist ob deine Website sauber ist — oder du einfach künftig jemanden an der Seite haben willst, der das Thema für dich übernimmt: Lass uns kurz sprechen.

Kostenloses Erstgespräch buchen →

Häufige Fragen zum WordPress Supply Chain Angriff 2026

Wie erkenne ich ob meine WordPress-Website durch den Essential-Plugin-Angriff kompromittiert wurde?

Prüfe zuerst, ob eines der 31 betroffenen Plugins zwischen dem 3. und 14. April 2026 in einer betroffenen Version auf deiner Website aktiv war. Führe dann einen Wordfence-Scan auf Dateiänderungen durch, prüfe deine wp-config.php auf unbekannten Code und kontrolliere unter Dashboard → Benutzer alle Admin-Accounts auf unbekannte Einträge. Die fünf Schritte weiter oben im Artikel führen dich durch den gesamten Prozess.

Reicht ein Plugin-Update um eine Supply-Chain-Backdoor zu entfernen?

Nein — in den meisten Fällen nicht. Der Persistenz-Mechanismus der eingeschleusten Backdoor hat sich in weitere Verzeichnisse kopiert. Ein Plugin-Update entfernt den Schadcode aus der Plugin-Datei, aber nicht aus dem Rest der Installation. Die sichere Methode ist: Plugin vollständig löschen und neu installieren, gefolgt von einem vollständigen Malware-Scan. Bei einem aktiv ausgenutzten Angriff ist ein sauberer Backup-Restore die sicherere Option.

Was kostet professionelle WordPress Malware Entfernung?

Seriöse Anbieter berechnen für eine vollständige Bereinigung inklusive Absicherung und Bericht typischerweise 300–800 €, abhängig vom Umfang des Schadens und ob forensische Dokumentation erforderlich ist. Angebote unter 100 € sind in aller Regel oberflächlich und lösen das Problem nicht dauerhaft. Bei unserem WordPress Wartungspaket Premium (179 €/Monat) ist Malware-Entfernung bereits im Leistungsumfang enthalten.

Wie schütze ich meine WordPress-Website dauerhaft vor Supply Chain Angriffen?

Vollständigen Schutz gibt es nicht — aber du kannst das Risiko erheblich reduzieren: Plugin-Anzahl minimieren, Sicherheits-Monitoring aktivieren, externe Backups täglich einrichten, MFA für alle Admin-Accounts erzwingen und Plugin-Updates kontrolliert statt automatisch einspielen. Langfristig ist ein professioneller Wartungsvertrag die verlässlichste Lösung, weil er diese Maßnahmen systematisch und kontinuierlich umsetzt.

Was steht in einer kompromittierten wp-config.php — woran erkenne ich Manipulation?

Eine saubere wp-config.php enthält ausschließlich WordPress-Konfigurationswerte: Datenbankverbindung, Security Keys, Tabellen-Präfix und einige wenige weitere Einstellungen. Warnsignale für Manipulation sind: eval()– oder base64_decode()-Aufrufe, Code vor dem öffnenden <?php-Tag, kryptische define()-Konstanten, Curl-Requests zu externen URLs und eine Dateigröße über 10 KB. Im Zweifel hilft der Vergleich mit einer sauberen wp-config-sample.php aus einer frischen WordPress-Installation.

Bereit für bessere Rankings?

Hol dir jetzt die kostenlose SEO-Checkliste und bring deine Website nach vorne.

Mach deine Website fit für mehr Sichtbarkeit, Geschwindigkeit und Nutzerfreundlichkeit

Sichere dir jetzt deinen kostenlosen 30-Minuten Website-Check im Zoom.

Wir prüfen deine Seite auf SEO, Ladezeit, UX und Barrierefreiheit – und geben dir konkrete Tipps, die du sofort umsetzen kannst.

Seit über zwei Jahrzehnten beschäftige ich mich mit Webentwicklung – und seit 2006 ganz besonders intensiv mit WordPress. Ich entwickle und optimiere Webseiten, betreue sie langfristig durch zuverlässige Wartung und biete Schulungen für alle, die WordPress sicher und effizient nutzen möchten. Außerdem unterstütze ich Unternehmen dabei, ihre Social-Media-Kanäle und SEO-Strategien so zu verbessern, dass sie bei Kunden und Suchmaschinen gleichermaßen gut ankommen.

Schwerpunkte:

✔ Webentwicklung ✔ WordPress-Updateservice

✔ WordPress-Schulungen ✔ Social-Media-Checkups

✔ Suchmaschinenoptimierung (SEO) ✔ KI ✔ Generative Engine Optimization (GEO)

3 Kommentare zu „WordPress Supply Chain Angriff 2026: Bist du und deine Website betroffen?“

-

Hallo! Keines der oben in der Tabelle genannten Plugins steht auf der Liste der betroffenen Plugins von Patchstack oder dem Original-Report (https://anchor.host/someone-bought-30-wordpress-plugins-and-planted-a-backdoor-in-all-of-them/). Warum werden diese Plugins hier genannt? Es wäre hilfreich auch den Slug zu nennen, damit man im Repository verifizieren kann, ob das Plugin deaktiviert wurde.

-

Guten Morgen,

ja du hast vollkommen Recht. In der sichtbaren Artikelversion, war das alles nicht korrekt, da es noch eine Ursprungsversion war. Leider hatte sich der Cache nicht geleert. Jetzt sollten die korrekten Inhalte sichtbar sein.

Viele Grüße

Tim-

Super, danke!

-

-

Schreibe einen Kommentar